Haker uzyskuje dostęp do milionów rekordów IMDataCenter z ujawnionego kontenera AWS

Badacz ds. cyberbezpieczeństwa Jeremiah Fowler odkrył poważny wyciek danych w firmie IMDataCenter, dostawcy rozwiązań informatycznych z siedzibą na Florydzie. Wyciek ujawnił ogromną bazę danych zawierającą dane osobowe użytkowników i firm klienckich.

Źle skonfigurowana baza danych, zawierająca pliki CSV i PDF, zawierała oszałamiające 38 GB informacji pochodzących z 10 820 rekordów i była dostępna w Internecie bez żadnego zabezpieczenia hasłem ani szyfrowania.

Ten wyciek jest szczególnie alarmujący ze względu na rodzaj ujawnionych danych. Pliki zawierały ogromną ilość danych osobowych ( PII ), w tym imiona i nazwiska, adresy zamieszkania, numery telefonów i adresy e-mail. Dane te były niebezpieczne, ponieważ zawierały również wrażliwe dane osobowe, takie jak informacje o stylu życia oraz dane dotyczące własności domu lub pojazdu.

Te cenne, zweryfikowane informacje są zazwyczaj wykorzystywane przez IMDataCenter do pomagania klientom z różnych branż, od opieki zdrowotnej i ubezpieczeń po kampanie polityczne, w prowadzeniu działań marketingowych.

Skala działalności firmy jest ogromna, a jej biblioteka danych zawiera dane dotyczące ponad 260 milionów osób i 600 milionów adresów e-mail. Jednak w niepowołanych rękach dane te stają się doskonałym narzędziem dla przestępców.

„Ponieważ każdy dokument CSV zawiera dane tysięcy osób, trudno jest oszacować całkowitą liczbę osób, których dane mogły zostać potencjalnie ujawnione” – zauważył Fowler we wpisie na blogu .

Ujawnienie tak szczegółowego zbioru danych stwarza poważne ryzyko dla ofiar. Dane osobowe mogą zostać wykorzystane do przeprowadzenia wysoce przekonujących ataków phishingowych i innych oszustw.

Na przykład, oszust może wykorzystać zweryfikowany adres zamieszkania i numer telefonu osoby, aby oszukańczy telefon lub e-mail wydawał się bardziej autentyczny. To naruszenie bezpieczeństwa może również prowadzić do zwiększonego ryzyka kradzieży tożsamości i przestępstw finansowych, ponieważ przestępcy budują szczegółowe profile swoich ofiar.

Po odkryciu wycieku danych, Fowler wysłał do IMDataCenter „powiadomienie o konieczności odpowiedzialnego ujawnienia”. Baza danych została szybko zablokowana i nie jest już dostępna. Przedstawiciel firmy odpowiedział: „Bezpieczeństwo danych jest dla nas również bardzo ważne i bardzo dziękujemy za udostępnienie nam tych informacji. Pracujemy nad jak najszybszym zabezpieczeniem tych informacji”.

Chociaż rekordy najprawdopodobniej należą do IMDataCenter, nie wiadomo, czy to firma bezpośrednio zarządzała bazą danych, czy też odpowiedzialność za to ponosiła firma zewnętrzna.

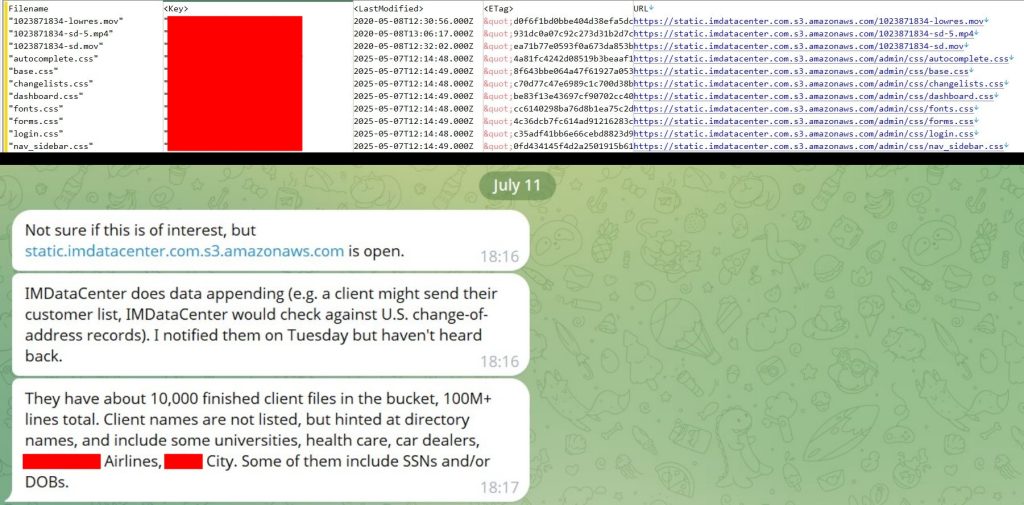

Jednak ta historia ma jeszcze drugie dno…W połowie lipca 2025 roku z Hackread.com skontaktował się użytkownik BreachForum o pseudonimie ThinkingOne. Twierdził, że uzyskał dostęp do kontenera AWS IMDataCenter, który zawierał około 40 GB danych, które po zdekompresowaniu rozszerzały się do około 75 GB, a nowe rekordy były dodawane codziennie.

ThinkingOne poinformowało, że po wykryciu wycieku próbowali powiadomić IMDataCenter, ale nie otrzymali odpowiedzi. Ostatecznie pobrali wszystkie dostępne wówczas dane, w tym 20 milionów unikalnych adresów e-mail i 37 milionów numerów telefonów.

Poinformowali również, że udało im się wyodrębnić pliki ujawniające nazwiska niektórych klientów IMDataCenter, a także poufne dane, takie jak numery ubezpieczenia społecznego (ponad 50 000) i daty urodzenia. Chociaż klienci nie zostali wymienieni z imienia i nazwiska, nazwy folderów i plików wskazywały na organizacje takie jak linie lotnicze, placówki opieki zdrowotnej, uniwersytety, salony samochodowe i inne.

Hackread.com postanowił nie ujawniać nazw tych klientów, aby chronić ich prywatność. Nie zmienia to jednak faktu, że ujawnione dane IMDataCenter zostały już pobrane przez co najmniej jedną osobę trzecią.

Warto również wspomnieć, że ThinkingOne znane jest z wcześniejszych wycieków danych, w tym z upublicznienia 2,8 miliarda danych profilowych użytkowników (dawniej Twittera) w marcu 2025 r.

HackRead