Хакер получил доступ к миллионам записей IMDataCenter из уязвимого хранилища AWS

Исследователь по кибербезопасности Джеремайя Фаулер обнаружил крупную утечку данных у флоридского поставщика решений в области обработки данных IMDataCenter. В результате утечки была обнаружена огромная база данных, содержащая персональные данные пользователей и компаний-клиентов.

Неправильно настроенная база данных с файлами CSV и PDF содержала ошеломляющие 38 ГБ информации из 10 820 записей и была оставлена в открытом доступе в Интернете без какой-либо защиты паролем или шифрования.

Эта утечка вызывает особую тревогу из-за типа раскрытых данных. Файлы содержали огромное количество персональной информации ( PII ), включая имена, физические адреса, номера телефонов и адреса электронной почты. Опасность этих данных заключается в том, что они также содержали конфиденциальную информацию, такую как информация об образе жизни и владении домом или автомобилем.

Эта ценная, проверенная информация обычно используется IMDataCenter для помощи клиентам из различных отраслей — от здравоохранения и страхования до политических кампаний — в их маркетинговых усилиях.

Масштаб деятельности компании огромен: её библиотека данных содержит сведения о более чем 260 миллионах человек и 600 миллионах адресов электронной почты. Однако, попав не в те руки, эти данные становятся идеальным инструментом для преступников.

«Поскольку каждый CSV-документ содержит данные тысяч людей, сложно подсчитать общее число тех, чьи данные потенциально могли быть раскрыты», — отметил Фаулер в сообщении в блоге .

Раскрытие столь подробного набора данных представляет собой значительный риск для жертв. Эти персональные данные могут быть использованы для запуска весьма убедительных фишинговых схем и других мошеннических схем.

Например, мошенник может использовать подтверждённый домашний адрес и номер телефона человека, чтобы создать впечатление, что мошеннический звонок или электронное письмо действительно легитимны. Это нарушение также может привести к повышенному риску кражи личных данных и финансовых преступлений, поскольку преступники создают подробные профили своих жертв.

Обнаружив раскрытые данные, Фаулер направил в IMDataCenter «уведомление об ответственном раскрытии». База данных была быстро закрыта для публичного доступа и больше недоступна. Представитель компании ответил: «Безопасность данных очень важна для нас, и мы очень благодарны вам за то, что вы поделились с нами этой информацией. Мы работаем над её скорейшей защитой».

Хотя записи, по всей видимости, принадлежали IMDataCenter, остается неизвестным, управляла ли эта компания базой данных напрямую или за это отвечал сторонний подрядчик.

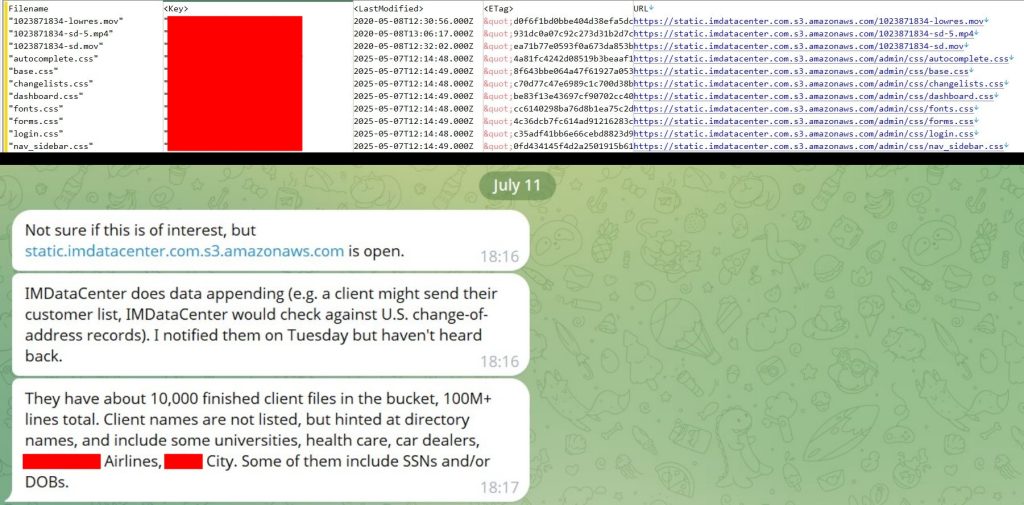

Однако это еще не все…В середине июля 2025 года с Hackread.com связался пользователь BreachForum, известный как ThinkingOne. Он заявил, что получил доступ к AWS-хранилищу IMDataCenter, содержащему около 40 ГБ данных, которые после распаковки увеличивались примерно до 75 ГБ, при этом новые записи добавлялись ежедневно.

ThinkingOne заявили, что пытались уведомить IMDataCenter после обнаружения утечки, но так и не получили ответа. В итоге они скачали все доступные на тот момент данные, включая 20 миллионов уникальных адресов электронной почты и 37 миллионов телефонных номеров.

Они также сообщили, что им удалось извлечь файлы, раскрывающие имена некоторых клиентов IMDataCenter, а также конфиденциальные данные, такие как номера социального страхования (более 50 000) и даты рождения. Хотя имена клиентов не были указаны напрямую, названия папок и файлов указывали на такие организации, как авиакомпании, медицинские учреждения, университеты, автосалоны и другие.

Hackread.com решил не раскрывать имена этих клиентов в целях защиты их конфиденциальности. Однако это не отменяет того факта, что раскрытые данные IMDataCenter уже были загружены как минимум одной третьей стороной.

Важно также отметить, что ThinkingOne известна предыдущими утечками данных, включая публикацию данных профилей 2,8 млрд пользователей X (ранее Twitter) в марте 2025 года.

HackRead